La maintenance et le remplacement des équipements pour le transport et la distribution d’électricité sont essentiels au bon fonctionnement et à la pérennité du réseau électrique. Des évènements récents, telle que la panne majeure de novembre 2019, exposent la fragilité du réseau vieillissant. Étant donné la vaste étendue du réseau actuel et la croissance continue de la demande résidentielle, ces activités exigent d’exploiter une quantité astronomique d’information concernant la localisation et l’état des actifs. Cependant, peu d’outils sont présentement disponibles pour traiter cette information de manière automatique. Les activités de maintenance et remplacement du réseau électrique sont par ailleurs entravées par deux obstacles. En premier lieu, bien qu’Hydro-Québec possède une base de données géo-référencées des équipements de distribution (e.g., poteaux et transformateurs), l’information dans cette base de données est parfois désuète ou même erronée. Cela entraîne une perte importante de temps lors de la maintenance et le remplacement de ces équipements. De plus, l’état des équipements est présentement déterminé à l’aide d’inspections visuelles de spécialistes, un processus pouvant être long et coûteux considérant l’immensité du réseau. Afin de réduire la durée et le coût de ces activités, il est donc impératif de développer des outils pouvant fonctionner sur appareils portables pour la mise-à-jour automatisée de la localisation et l’état des équipements du réseau de distribution. L’amélioration de l’autonomie des appareils portables ainsi que le développement récent d’algorithmes puissants pour l’interprétation d’images offrent une opportunité unique de résoudre ces défis complexes de recherche.

La détection d’objets, qui consiste à identifier et localiser les objets présents dans une image, et la segmentation, dont l’objectif est de déterminer le contour précis d’un objet, sont des problèmes classiques en vision par ordinateur. Dans les dernières années, des avancées majeures ont cependant été réalisées pour ces problèmes grâce au développement d’algorithmes à base d’apprentissage automatique, tels que les réseaux de neurones convolutifs (CNN) profonds. Pour la détection d’objets, des architectures de réseaux comme Faster R-CNN (Faster Regional CNN – version améliorée du réseau R-CNN initialement proposé par Girshick et al.) (Ren, He, Girshick & Sun, 2015), et Single Shot Detection (SSD) (Liu,W. & Berg, 2016) ont permis des gains très importants de performance, dépassant même dans certains cas la précision humaine. De nombreuses architectures à base de CNN ont également été proposées pour la segmentation d’images, par exemple le réseau SegNet (Segmentation Network) (Badrinarayanan, Kendall & Cipolla, 2017), offrant dans plusieurs cas une précision comparable à celle d’humains. Cependant, une limitation importante de ces approches est de ne pas séparer les objets appartenant à une même classe (e.g., deux voitures dans une même image). Pour pallier ce problème, des réseaux de segmentation d’instances comme Mask R-CNN (Mask Regional CNN) (He, Gkioxari, Dollár & Girshick, 2017), ont récemment été proposés. Typiquement, ces architectures ajoutent à un réseau pour la détection d’objets une seconde branche qui prédit pour chaque proposition d’objet et chaque classe un masque de segmentation. La région segmentée correspond alors au masque de la classe prédite par le réseau de détection.

Bien que les réseaux profonds aient permis d’améliorer considérablement la détection et la segmentation d’objets dans les images, l’entraînement de ces réseaux requiert fréquemment un grand nombre d’exemples annotés. Or, dans de nombreux cas, de telles annotations ne sont pas disponibles et leur acquisition représente une tâche à la fois complexe et coûteuse. À titre d’exemple, la segmentation manuelle des objets dans une image peut prendre plusieurs minutes, et des centaines d’images sont souvent nécessaires pour un bon entraînement. Pour remédier à ce problème, plusieurs travaux récents se sont donc concentrés sur le développement de méthodes à base d’apprentissage semi-supervisé pour la détection (Bilen & Vedaldi, 2015; Cinbis, Verbeek & Schmid, 2017; Tang, Wang, Gao, Dellandréa, Gaizauskas & Chen, 2016; Yan, Liang, Pan, Li & Zhang, 2017) et la segmentation (Bai,W. & Rueckert, 2017; Hung, Tsai, Liou, Lin & Yang, 2018; Souly, Spampinato & Shah, 2017; Zhou, Wang, Tang, Bai, Shen, Fishman & Yuille, 2018) d’objets. Le principe commun de ces méthodes est d’exploiter la disponibilité de nombreuses images sans annotation ou avec des annotations partielles pour améliorer l’entraînement du modèle. Les approches semi-supervisées pour la détection d’objets reposent sur différentes techniques comme l’apprentissage par transfert d’un réseau de classification (Tang et al., 2016), (Bilen & Vedaldi, 2015), l’auto-apprentissage avec l’algorithme Expectation-Maximization (EM) (Yan et al., 2017) et l’apprentissage par instances multiples (Multiple instance learning – MIL) (Cinbis et al., 2017) visant à assigner une étiquette à un ensemble d’exemples. La plupart de ces approches requièrent des étiquettes de classe pour chaque image, spécifiant si un objet d’une certaine classe est présent ou non dans l’image. Dans l’application ciblée par le projet, le nombre de classes est très limité (e.g., deux classes : poteau et transformateur), et ces classes sont la plupart du temps observées en même temps. Conséquemment, ces approches sont mal adaptées à notre problème. Étant un problème plus structuré que la détection (e.g., la taille de la sortie est connue), la segmentation d’images a donné lieu à un plus vaste éventail de techniques semi supervisées, incluant l’auto-apprentissage (Bai & Rueckert, 2017), la distillation de connaissances entre des modèles enseignants et élèves (Zhou et al., 2018) et l’apprentissage adversaire (Souly et al., 2017), (Hung et al., 2018). Les approches à base d’apprentissage adversaire ont démontré un particulièrement grand potentiel pour la segmentation semi-supervisée. Typiquement, ces approches combinent un réseau générateur ayant pour but de générer des segmentations similaires à la vérité terrain, et un réseau discriminateur qui tente de déterminer si la segmentation est générée ou non. En entraînant ces deux réseaux de manière opposée (i.e., le générateur tente de maximiser l’erreur du discriminateur), on peut ainsi obtenir des segmentations plausibles pour les images non-annotées. Malgré son énorme potentiel, l’application de cette approche au problème de segmentation d’instances (i.e., détection combinée avec segmentation d’objets) reste à ce jour peu explorée.

Synthétisation d’images réelles

L’obtention d’un ensemble volumineux de données réelles étiquetées est souvent difficile et dispendieux. Les données synthétiques sont plus faciles à obtenir et ajoutent d’autres avantages (Nikolenko, 2019), tel que l’automatisation des étiquettes. Les auto-encodeurs profonds (Kingma & Welling, 2013) offrent des fonctionnalités permettant de combiner le réel et le synthétique.

Malgré la quantité de données disponibles, certains éléments à identifier se retrouvent en quantités insuffisantes. Ces éléments, plus particulièrement les LCLCL, se retrouvent en moins grand nombre dans le jeu de données d’Hydro-Québec et construire un nouveau jeu de données est trop dispendieux et requiert trop de temps. L’attention se tourne donc vers un jeu de données synthétiques.

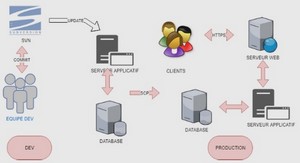

Dans (Inoue et al., 2018), les chercheurs font face à un problème similaire où la quantité de données réelles pour faire l’entraînement de leur modèle est très limité. Le jeu de données synthétiques devient une solution intéressante pour l’entraînement. Cependant, dans les scénarios réels, la détection devient très mauvaise. Afin de faire un rapprochement entre ces deux types de données, un réseau de conversion à l’aide d’auto-encodeur et auto-décodeur a été mis en place pour synthétiser les images réelles lors de la détection.

Le principe derrière les auto-encodeurs (AE) peut être comparé au fonctionnement de compression et décompression de données. L’AE encode les données en entrée sous un format X où les poids des neurones agissent comme variables pour encoder les données pour, par la suite, faire l’opération inverse. Les portions encodeur et décodeur de l’AE peuvent être indépendantes l’une de l’autre et c’est la stratégie utilisée par la solution. Plus précisément, la solution utilise un auto-encodeur variationnel (VAE) qui exploite l’espace latent et les paramètres pour reconstruire les données, à l’opposé des données “compressées” de l’AE.

INTRODUCTION |