Qualite d’un SI

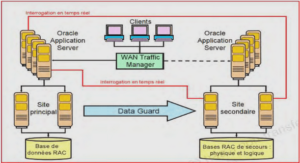

Un SI est un ensemble organiser de combines qui repond a des exigences precises d’acquisition, de traitement, de stockage ou de communication d’informations. Ainsi, les principales qualites d’un SI sont :

• La disponibilite : le SI doit acceder a des donnee en temps reel.

• La abilite : le SI doit fournir des informations ables et a jour.

• La rapidite et facilite d’acces : un SI doit mettre a temps dans un delai court les informations ou resultats a la disposition des utilisateurs.

• La securit et con dentialit : un bon systeme d’information doit ^etre capable d’assurer une securit pour les informations en son sein.

• Pertinence : un SI doit ^etre a mesure de prendre en compte toutes les infor-mations qui lui proviennent et analyser celles qui sont parasites et utiles pour en n di user(resultat) avec une bonne precision.

• Integrit : Le systeme maintient les informations dans un etat coherent, Le SI doit savoir reagir a des situations qui risquent de rendre les informations incoherentes.

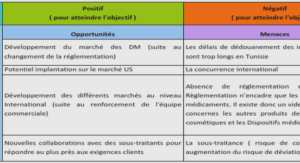

Les menaces qui pesent sur les SI

L’actualite recente nous eclaire sur le contexte securitaire degradant et sur les risques associes qui pesent sur les SI. Selon un specialiste, nous notons une hausse des vio-lations de donnees de 33% par rapport a 2018 [6]. Les menaces misent en lumiere sont principalement sur les systemes d’informatiques qui sont de plus en plus mal proteges ou de ux de donnees mal securises proliferant ainsi les virus informatique, bots 2 et autres malwares (logiciel malveillant). Par ailleur, la mauvaise con guration dans la conception du systeme de stockage a rendu possible que des dossiers soient visibles par les moteurs de recherche. Le facteur humain joue un r^ole essentiel dans la securit . En e et, la negligence du personnel dans la protection des donnees en-tra^nant une divulgation de donnees personnelles ou administratives. D’autre part, la perte d’exploitation 3 suite a un dommage occasionnent un arr^et partiel ou total de l’activite. Les causes d’un tel sinistre peuvent ^etre diverses : erreur de manipula-tion, acte de malveillance, coupure a l’electricite( destin a elaborer, traiter, stocker, acheminer ou presenter de l’information)… Des deg^ats supplementaires comme, la restitution des donnees, ou encore le remplacement des materiels peuvent s’ajouter aux dommages materiels.

Cryptologie

Les communications ont toujours constitue un aspect important dans l’acquisition de nouvelles connaissances et l’essor de l’humanite. Le besoin d’^etre en mesure d’en-voyer un message de facon securitaire est probablement aussi ancien que les com-munications elles-m^emes. D’un point de vue historique, c’est lors des con its entre nations que ce besoin a ete le plus vif. Ce qui donna naissance a la science que nous appelons cryptologie.

La cryptologie est un art ancien et une science nouvelle appelee science du secret, que depuis les annees 70. Et pourtant, cette science est plus que jamais d’actualite. Transmettre des donnees con dentielle de facon securisee et e cace est devenu une necessit incontournable de notre siecle. Elle a pour objet de concevoir et d’analyser les mecanismes permettant d’assurer :

. l’authenti cation ou l’authenti cation forte d’un message : l’assurance qu’un individu est bien l’auteur du message chi re ;

. la non-repudiation est le fait de s’assurer qu’un contrat ne peut ^etre remis en cause par l’une des parties ;

. l’integrit : on peut veri er que le message n’a pas et manipule sans autori-sation ou par erreur ;

. la con dentialit : est de garder secret le contenu de l’information.

. la signature electronique : permettant de garantir l’integrit d’un document electronique et d’en authenti er l’auteur.

Elle englobe la cryptographie et la cryptanalyse.

La cryptographie

Definition

La cryptographie est une des disciplines de la cryptologie, qui permet de proteger des messages au moyen de secrets ou cles. Elle comprend l’ensemble des methodes de protection d’une information qui sert a garantir la con dentialit lors des com-munications ou de stockage. Mais elle a egalement d’autres objectifs de securite, tels que l’integrit a n d’assurer que les informations n’ont pas et modi ees et l’authenti cation pour garantir l’origine. Elle a pour but de rendre illisible (inin-telligible) une information (message) et se distingue de la steganographie.

La steganographie est l’art de la dissimulation. Elle fait passer inapercu un message dans un autre message.

En cryptographie, lorsque deux personnes (un emetteur et un receveur) desirent communiquer sur un canal de transmission public, l’emetteur doit transformer le message clair en un message equivalent, appel message chi re, avant de l’envoyer dans le canal de transmission. On appelle chi rement, l’operation consistant a trans-former un message clair en un message chi re [2], dechi rement, l’operation inverse. Le chi rement et le dechi rement se font a l’aide de secrets c’est-a-dire des cles. Il existe deux types de chi rement qui sont :

– chi rement asymetrique : suppose que le destinataire est muni d’une paire de cles (cle privee, cle publique) et qu’il a fait en sorte que les emetteurs potentiels aient acces a sa cle publique. Dans ce cas, l’emetteur utilise la cle publique du destinataire pour chi rer le message tandis que le destinataire utilise sa cle privee pour le dechi rer.

– chi rement symetrique : permet de chi rer et de dechi rer un contenu avec la m^eme cle, appelee alors la < cle secrete >. Le chi rement symetrique est par-ticulierement rapide mais necessite que l’emetteur et le destinataire se mettent d’accord sur une cle secrete commune.

Crypto-systemes

Un crypto-systeme ou systeme de chi rement un ensemble compose d’algorithmes cryptographiques et de tous les textes en clair, textes chi res et cles possibles. « C’est la donnee du quintuplet = f X, Y, K, E, D g, 6=? avec :

X = ensemble ni des messages clairs

Y = ensemble ni des messages chi res

K = ensemble des clefs utilisees

E = ensemble des fonctions de chi rement

D = ensemble des fonction de dechi rement » [2].

Il existe di erents types de crypto-systemes qui sont : crypto-systemes symetriques ou a clefs secretes, crypto-systemes asymetriques ou a clefs publiques et crypto-systemes hybrides.

Systeme de chi rement symetrique

C’est la plus ancienne forme de chi rement. Elle permet a la fois de chi rer et de dechi rer des messages.Ils reposent sur le principe de cle unique appelee cle secrete : les cles pour le chi rement et le dechi rement sont identiques. Comme exemple d’un tel systeme nous avons le DES,Triples DES, Blow sh, Two sh, l’AES …

2019-2020