- Tuesday

- January 21st, 2025

- Ajouter un cours

Problématiques liées à l’antenne Comme le montre la section précédente, pour augmenter le réalisme et améliorer les performances d’un simulateur RT comme celui développé à l’IETR, il est essentiel de considérer le canal de transmission dans son ensemble. Cela implique...

Rappel des équations théoriques La compression théorique appliquée à l’air lors de son passage dans un compresseur volumétrique est représentée par une compression isentropique, c’est-à-dire une compression adiabatique réversible : adiabatique car il n’y a pas d’échange de chaleur entre...

PalmOS Palm OS est développé par la société Palm. En général, Palm OS est logique, intuitif et simple. En détaille, Palm OS est facile d’utiliser et simple d’apprendre. Il optimise les étapes pour naviguer entre les écrans et choisir les...

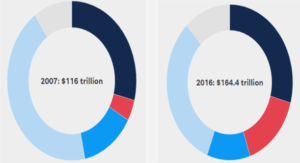

Le cloud computing Le cloud computing est un paradigme émergeant dans le monde de l’informatique, né de l’évolution des systèmes distribués et des grilles informatiques. Cependant, bien qu’il ait plusieurs similarités avec ces derniers, le cloud computing se différencie par...

Le pipeline superscalaire Une limitation supplémentaire liée au pipeline simple est l'attente inutile que subit une instruction lorsqu'une instruction entrée avant elle dans le pipeline subit elle-même une attente. En effet, si une instruction doit attendre pour s'exécuter, tous les...

TRACÉ DES LIMITES EXTÉRIEURES DU PLATEAU CONTINENTAL L'article 76 contient une combinaison complexe de quatre règles (deux formules et deux contraintes) fondées sur des concepts géodésiques, géologiques, géophysiques et hydrographiques. Mais, avant de définir les formules, il est nécessaire de...

Les méthodes dans la reconnaissance faciale Les méthodes de reconnaissance faciales peuvent être classées en trois grandes approches. Une approche globale dans laquelle on analyse le visage (l’image pixellisée du visage) dans son entier, une approche locale basée sur un...

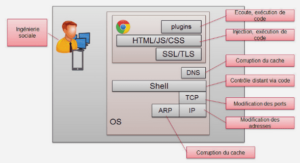

Quelques éléments sur IP IP est un protocole qui permet l’adressage des machines et le routage des paquets de données [RFC791]. Il correspond à la couche (réseau) de la hiérarchie des couches ISO. Son rôle est d’établir des communications sans...

Notions de Sûreté de Fonctionnement Avant d’aborder l’analyse de l’architecture des systèmes à base d’intergiciel de communication, nous allons rappeler la terminologie que nous utilisons dans la suite du document pour décrire les notions fondamentales de sûreté de fonctionnement. Cette...