- Thursday

- July 18th, 2024

- Ajouter un cours

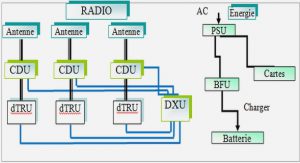

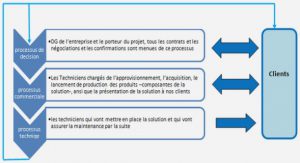

Introduction générale : Le travail présenté dans ce rapport de stage a été effectué dans le cadre de la préparation du diplôme de licence en Télécommunication option Réseaux et télécommunications. L’étude abordée dans ce stage se rapporte au système de...

Exercice Unix corrigé critères pour les noms de fichier, tutoriel & guide de travaux pratiques en pdf. Exercice 1: Dans votre répertoire courant, créez en une commande les fichiers suivants : annee1 Annee2 annee4 annee45 annee41 annee510 annee_saucisse banane Exercice...

Définition de différents protocole – HTTP “Hyper Text Transfer Protocol” Ce protocole est le plus « en vue » sur Internet puisqu'il sert à la mise en œuvre du “Web” ou “World Wide Web” ou « Toile de taille mondiale ». C'est un protocole...

CONCEPTS SECURITE RESEAUX CONFIDENTIALITE Message compris uniquement par le destinataire Mécanisme : chiffrement INTEGRITE Message reçu identique à celui émis Mécanisme : scellement - signature CONTROLE D'ACCES Uniquement les émetteurs autorisés peuvent envoyer des messages Toutes les couches et étapes...

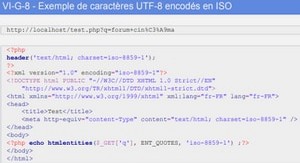

Fonctionnement L’interpréteur lit un fichier source .php puis génère un flux de sortie avec les règles suivantes : — toute ligne située à l’extérieur d’un bloc PHP ( entre < ?php et ?>) est recopiée inchangée dans le flux de...

Création de programmes Pour creer une base de faits et de regles, on ecrit normalement un chier dont on demande le chargement par l'interprete ou le compilateur. Cette operation est appelee consultation d'un chier et se commande en faisant executer...

Introduction à Visual Basic for Application Ce chapitre est un bref rappel de l'environnement VBA et de la syntaxe du langage. Pour davantage de précisions, se reporter au cours ENSG de la CPRI : "Visual Basic 6.0" EDITEUR VISUAL BASIC...

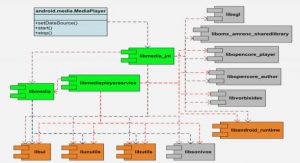

INTRODUCTION QUEL MATERIEL POUR LINUX ? 1. L’ARCHITECTURE CHOISIR UNE DISTRIBUTION 1. DEBIAN 2. UBUNTU 3. RED HAT ET FEDORA 4. MANDRIVA (EX‐MANDRAKE) 5. OPENSUSE 6. LES AUTRES 7. LES LIVECD RED HAT PACKAGE MANAGER 1. NOTION DE PACKAGE 2. LE GESTIONNAIRE RPM 3. INSTALLATION, MISE A JOUR ET SUPPRESSION 4. CAS DU NOYAU 5. REQUETES RPM 6. VERIFICATION DES PACKAGES 7. LES DEPENDANCES 8. MISES A JOUR AUTOMATISEES YUM 1. CONFIGURATION DES DEPOTS 2. UTILISATION DES DEPOTS INSTALLER DEPUIS LES SOURCES 1. OBTENIR LES SOURCES 2. PRE‐REQUIS ET DEPENDANCES 3. EXEMPLE D’INSTALLATION 4. DESINSTALLATION GERER LES BIBLIOTHEQUES PARTAGEES 1. PRINCIPE 2. LIEU DE STOCKAGE 3. CONFIGURER LE CACHE DE L’EDITEUR DE LIENS REPRESENTATION DES DISQUES 1. NOMENCLATURE CHOISIR UN SYSTEME DE FICHIERS 1. PRINCIPE 2. LES FILESYSTEMS SOUS LINUX PARTITIONNEMENT 1. DECOUPAGE LOGIQUE 2. ORGANISATION D’UN DISQUE 3. MANIPULER LES PARTITIONS...

1 OÙ TROUVE-T-ON DES AUTOMATES ? 1.1 Les organes de commande 1.1.1 Un digicode 1.1.2 Un monte-charge 1.1.3 Récapitulons 1.2 La gestion des ressources 1.3 La conception des circuits numériques 2 ETAT ET TRANSITIONS, CONDITIONS ET ACTIONS 2.1 L’état :...