Formation les réseaux informatiques, tutoriel & guide de travaux pratiques en pdf.

Les supports de transmission

Support Cuivre (liste non exhaustive)

Le câble coaxial

Ce genre de support n’est plus très utilisé. Il est composé d’une âme en cuivre et d’une tresse métallique séparés par un isolant (Fig. 1) et permet la transmission des données à la vitesse de 10 Mbits/seconde. Ils sont utilisés avec des connecteurs de type BNC (Fig. 2).

Isolant

Ame en cuivre

Tresse métallique

Fig. 1 Vue en coupe d’un câble coaxial

Isolant

Ce câble est utilisé en deux diamètres : 4,4 mm (RG48) et 9,5 mm(RG11). En RG48, on peut connecter un maximum de 30 station avec une longueur maximum de 185 m entre les deux stations extrêmes. En RG11, un maximum de 100 station avec une distance de 500 m.

Fig. 2 Prise BNC

La paire filaire ou câble RJ45

Le plus utilisé de nos jours. Il s’agit de câbles blindés contenant 8 fils gainés et avec à chaque extrémité un connecteur RJ45 (Fig. 3)

Fig. 3 Prise RJ45

Seuls, deux fils parmi ces 8 servent à conduire l’information. Ce type de câble pourra avoir une longueur maximum de 120 m. Il présente l’avantage d’être peu coûteux et simple à utiliser. Suivant la qualité des fils et du blindage on pourra atteindre des vitesses allant jusqu’à 1 Gbits/s.

Support optique

Il existe deux types de fibre optique : les fibres monomodes et les fibres multimodes. Ces deux fibres se distinguent par la manière dont la lumière circule à l’intérieur de celle-ci. Dans les fibres multimodes, la lumière circule de manière sinusoïdale alors qu’elle a une trajectoire rectiligne dans les fibres monomodes. Ce support est principalement utilisé pour les transmissions en haut débit (plusieurs Gbits/s) et pour les liaisons en longue distance en raison de la faible atténuation du signal lumineux.

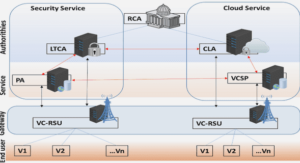

Support Radio

Ils permets de relier des composants du réseau par onde radio sans attache physique. On notera l’utilisation de plusieurs sortes d’équipements : guides d’ondes, satellite, stations relais…

Exemple de réseau utilisant le support radio : le réseau de téléphone cellulaire GSM.

Les topologie de réseaux

Topologie en « étoile »

Cette topologie était très utilisée dans les architectures gros systèmes. Les informations circulent directement de l’émetteur au récepteur en passant par le n ud central.

Ordinateur 4

Ordinateur 5

Ordinateur 3

ud central

Serveur

Fig. 4 Réseau en étoile

Ordinateur 2 Ordinateur 1

Topologie en anneau

L’information circule de station en station dans un sens déterminé. Si l’anneau est brisé, tous le réseau ne peut plus communiquer. Très souvent, le rôle de l’anneau est réalisé par un équipement et la câblage physique est de type étoile.

Ordinateur 4

Ordinateur 5

Ordinateur 3

Serveur

Ordinateur 2 Ordinateur 1

Fig. 5 Réseau en anneau

Topologie en bus

Tous les composants du réseau « se trouvent sur le même câble » appelé bus. Lorsqu’un ordinateur veut émettre une information, celui l’émet sur le bus. Toutes les autres composants « entendent » mais seul le destinataire prend ces informations. Actuellement, la fonction du bus est assurée par un hub et le câblage physique est de type étoile.

Ordinateur 3 Ordinateur 4 Ordinateur 5

Ordinateur 2 Ordinateur 1 Serveur

Fig. 6 Réseau en bus

Le débit binaire

Le débit binaire est le nombre de bits (0 ou 1) émis par seconde. Ce débit est étroitement lié au support de transmission et peut atteindre plusieurs centaines de Gigabits par seconde. Pour les réseaux d’entreprises, on rencontre principalement du 10 Mbits/s et du 100Mbits.

Les méthodes d’accès

CSMA /CD

Carrier Sense Multiple Acces / Collision Detect

Cette méthode d’accès est utilise sur les réseaux à bus.

Lorsqu’un ordinateur (ou équipement réseau) veut émettre des informations, celui-ci écoute sur le bus si des informations circulent, si rien ne circule, celui-ci émet. Si deux ordinateurs émettent en même temps, il y a collision. Il y a alors émission d’un signal de brouillage puis chaque station recommence sa procédure d’émission après une temporisation aléatoire.