- Saturday

- May 4th, 2024

- Ajouter un cours

Cours notions d’adressage multicast, tutoriel & guide de travaux pratiques en pdf. Multicast : généralités ❍ meilleure utilisation de la bande passante • les mêmes données ne circulent qu’une seule fois sur le même lien ❍ les emetteurs (sources) et...

Le protocole IP (Internet Protocol) Les adresses IP (Internet Protocol) L’adressage utilisé dans Internet est un adressage logique. Chaque équipement possède un nom symbolique auquel on fait correspondre l’adresse logique appelée adresse IP. Celle-ci se décompose en deux parties :...

Démarrer son réseau IP Des architectures viennent d’être élaborées, des réseaux viennent d’être construits, des pro- tocoles sont utilisés. Mais comment tout cela s’imbrique-t-il ? Comment IP, TCP et Ethernet fonctionnent-ils ensemble ?Ce chapitre est l’occasion d’aller plus loin dans...

Audit et optimisation du réseau informatique du programme d’Aspersion Intra Domiciliaire (A.I.D) Les risques Dans le domaine de la sécurité informatique on peut identifier plusieurs risques que sont Les risques Humain Les risques humains sont les plus importants, ils concernent...

Fonctionnement de BGP BGP est un protocole d’acheminement inter-domaines. BGP-4 a beaucoup de perfectionnements par rapport aux protocoles d’acheminements qui le précédaient. Cette version intègre la gestion de l’adressage CIDR. Il est utilisé intensivement dans l’Internet pour connecter les fournisseurs...

La Sécurité des Réseaux La sécurité recouvre à la fois l'accès aux informations sur les postes de travail, sur les serveurs ainsi que le réseau de transport des données. Dans cette partie, nous nous concentrerons sur les problèmes posés par...

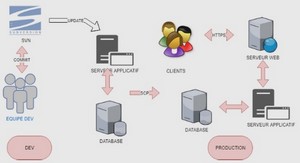

CONCEPTION ET MODELISATION D’UNE INFRASTRUCTURE RESEAU BASE SUR LE PRINCIPE DE « HUB & SPOKE » CONCEPTION D’ARCHITECTURE RESEAUX Introduction Quelle que soit sa taille, toute entreprise doit accorder un soin particulier à la conception d’architecture du modèle type. C’est...

AUDIT DE SECURITE ET ETUDE DES SOLUTIONS CONTRE LES ATTAQUES DES MALWARES Généralités sur l’Audit de Sécurité des Systèmes d’Information L’audit de sécurité des systèmes d’information a pour but de comparer les dispositifs de sécurité existants par rapport aux dispositifs...

Etude et mise En place d’un réseau ipV6 Les en-têtes IPv6 Format de paquet IPv6 Le protocole IPv6 définit un jeu d'en-têtes [3] comprenant l'en-tête IPv6 de base ainsi que les en-têtes d'extension IPv6. La figure suivante illustre les champs...