- Monday

- July 22nd, 2024

- Ajouter un cours

Les accidents graves en radiothérapie : des difficultés de détection et un grand nombre de patients atteints Fort heureusement, les accidents de radiothérapie constituent des événements rares. Environ une vingtaine d’accidents graves ont été recensés dans le monde depuis 1974...

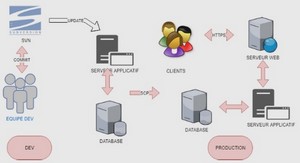

La gestion de la sécurité Accès en clair La recherche suivante "mysql filetype:inc" sur Google vous montre à quel point il peut être simple de découvrir les identifiants et les mots de passe d’accès à une multitude de bases de...

IMPLEMENTATION DE LA SOLUTION OPENSTACK ET GESTION DE LA SECURITE OpenStack est un logiciel libre qui permet la construction de Cloud privé et public. OpenStack est aussi une communauté et un projet en plus d'un logiciel qui a pour but...

MÉMOIRE DE MASTER II INFORMATIQUE Spécialité : Réseaux et Télécommunications Options : Réseaux, Systèmes et Services Etude et déploiement d’un système de management des logs et de gestion de la sécurité dans un système d’information Notion de SIEM Le principe...

Cours gestion de la sécurité, tutoriel & guide de travaux pratiques en pdf. Analyse de risque Définition : étude formelle des vulnérabilités et des probabilités qu'elles soient exploitées, des contrôles possibles pour s'en protéger, et de l'équilibre des coûts entre...

Extrait du cours gestion de la sécurité connaître les recommandations Responsabilités existantes Responsabilités prospectives Hébergeur Transporteur Conservation de données Éditeur Certification Blogueur ? Paiement Hébergeur Définition. Régime général d’exonération. Responsabilité possible dans le cas où : –il a connaissance d’activités illicites...

Développement d’Outils de Surveillance pour la Gestion de la Cybersécurité des systèmes d’Automatismes Généralités sur les systèmes SCADA L’industrie d’aujourd’hui est sous la contrainte d’autres exigences comme la localisa- tion desinstallationsindustrielles sur plusieurssites géographiquement éloignésles uns des autres et aussi...

Les solutions biométriques existantes La biométrie regroupe l'ensemble des techniques informatiques visant à reconnaître automatiquement un individu à partir de ses caractéristiques physiques, biologiques, voire comportementales. Les données biométriques sont des données à caractère personnel car elles permettent d'identifier une...

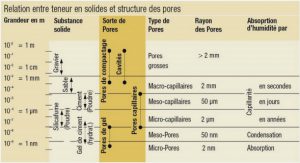

CONTRIBUTION DE LA GESTION DURABLE DES TERRES A LA SECURITE ALIMENTAIRE LES RESSOURCES EN EAU LES EAUX DE SURFACE Les eaux de surface des régions de Fatick et Kaolack sont essentiellement constituées de cours d’eau de nature diverse (marigots, mares...