- Friday

- July 26th, 2024

- Ajouter un cours

L’exploitation minière est une activité particulière de par son importance dans l’économie mondiale. Elle consiste en l’exploitation des ressources minérale naturelles du sous-sol d’un territoire et concerne ainsi tous les pays, qu’ils soient développés ou pas. Les mines occupent une...

La part croissante du hors-travail dans la vie Le travail est évidemment essentiel dans la vie des salariés. Il est, avec l'école, l'un des deux blocs rigides qui structurent notre temps, dans une vie marquée par les "arythmies" et les...

LA SÉCURITÉ ÉCONOMIQUE Verrouillez vos systèmes d’information L’informatique peut constituer la faille d’une TPE-PME. Par exemple, lorsqu’un collaborateur travaille sur son ordinateur portable dans le train via le WiFi, il doit être conscient du fait que son travail peut être...

LE CHARIOT GENERALITES Chaque fois que les travaux effectués par des chariots de manutention comportent de longs déplacements, on doit s’efforcer de faire assurer ces transports par des trains de remorques. L’engin tracteur peut être soit le chariot élévateur lui-même,...

Télécharger le fichier original (Mémoire de fin d'études) Définition et réglementation Travail posté Selon la directive européenne 93/104/CE, complétée par la directive 2003/88/CE, “on appelle travail posté tout mode d’organisation du travail en équipe selon lequel des travailleurs sont occupés...

Télécharger le fichier original (Mémoire de fin d'études) Analyses de chaque variable des conditions de travail selon la théorie du LEST Cette sous-section porte une analyse sur ce que nous avons obtenus au sein de l’établissement public et ce que...

Amélioration des conditions de travail L’analyse des conditions de travail est une étape forte essentielle pour l’analyse et l’étude du contenu et de l’environnement du travail, mais aussi en s’intéressant aux problèmes de sécurités et d’hygiènes dans l’entreprise. L’intérêt de...

Justification du champ d’étude Le travail à faire dans cette partie est de présenter la démarche que l'on adoptera afin de répondre aux besoins d'information. L’étude d’une technologie nécessite une justification et la délimitation du champ d’étude pour mieux cerner...

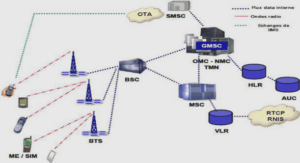

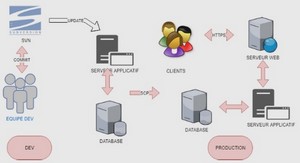

MÉMOIRE DE MASTER II INFORMATIQUE Spécialité : Réseaux et Télécommunications Options : Réseaux, Systèmes et Services Etude et déploiement d’un système de management des logs et de gestion de la sécurité dans un système d’information Notion de SIEM Le principe...